IT之家 9 月 16 日消息,科技媒体 bleepingcomputer 昨日(9 月 15 日)发布博文,报道称瑞士苏黎世联邦理工学院(ETH Zurich)联合谷歌公司,研发名为“Phoenix”的新型 Rowhammer 攻击,可绕过 DDR5 内存的最新防护机制。

Rowhammer 攻击是指通过频繁访问内存芯片的特定行,利用电磁干扰导致相邻行的比特翻转,攻击者可借此篡改数据、提升权限、执行恶意代码或窃取敏感信息。

在 DDR5 内存中引入了名为“目标行刷新(Target Row Refresh,简称 TRR)”的防护机制,检测到某行被频繁访问时,额外刷新该行以防止比特翻转。

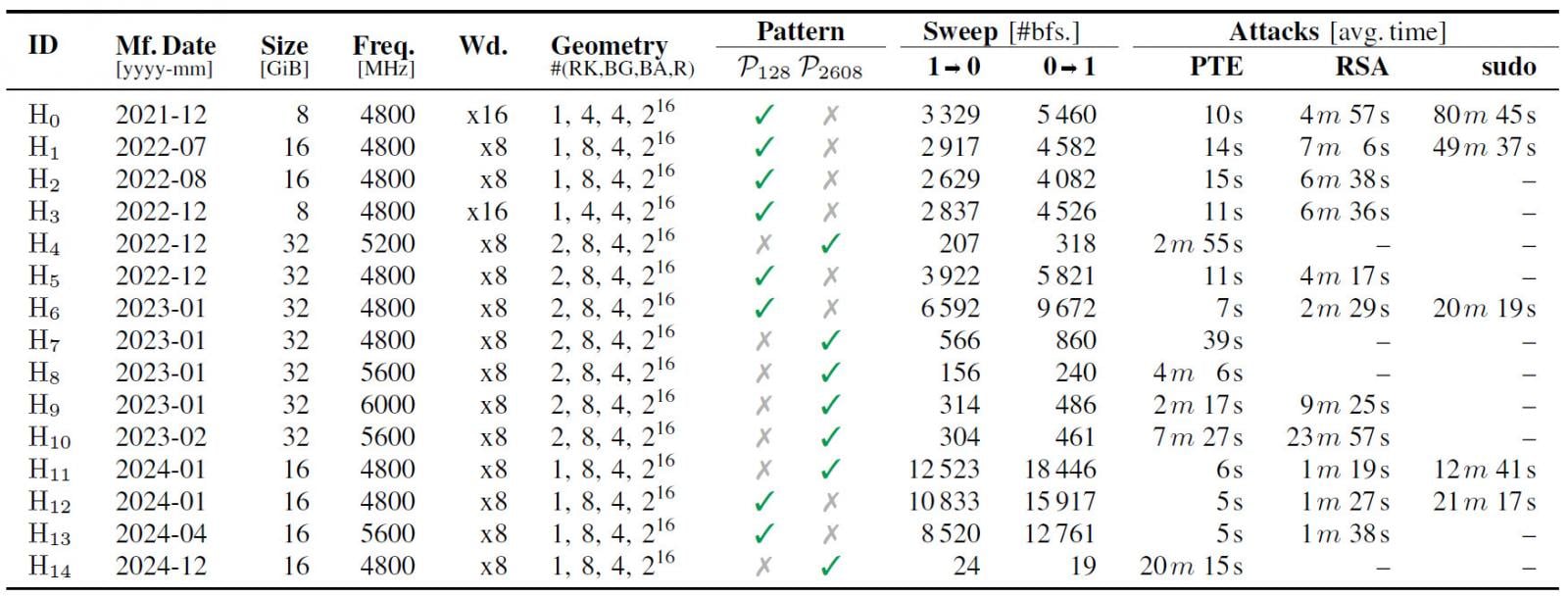

来自瑞士 ETH Zurich 计算机安全组与谷歌的研究团队,设计出名为“Phoenix”的新攻击方法,在 SK 海力士的 DDR5 芯片上测试,能够绕过 TRR 防御机制。

团队在逆向分析海力士防护机制后,发现其在特定刷新间隔未被监测,可被利用实现攻击。同时,他们开发了自校正同步技术,可跟踪并对齐上千次刷新操作,即使漏检也能自动纠正。

Phoenix 攻击在 128 和 2608 刷新间隔模式下,精准选取激活时隙发起“敲击”,在测试的全部 15 款 DDR5 芯片上均成功翻转比特。

研究人员首次基于 Rowhammer 实现了权限提升漏洞,在默认配置下两分钟内即可获得 root shell。进一步测试显示,所有产品的页表项(PTE)均可被利用实现任意内存读写。IT之家附上演示视频如下:

在针对 RSA-2048 密钥的实验中,73% 的内存条可被攻击以破解 SSH 认证;另有 33% 的样本可通过篡改 sudo 二进制文件提升本地权限至 root。研究确认,2021 年 1 月至 2024 年 12 月生产的所有 DDR5 内存均受 CVE-2025-6202 漏洞影响,危害评级为高。

目前唯一防御措施是将 DRAM 刷新间隔(tREFI)提高三倍,从而阻止 Phoenix 攻击。但这种高频刷新会增加系统压力,可能引发错误或数据损坏,降低稳定性。相关技术论文将于明年 IEEE 安全与隐私研讨会上发布,研究团队还公开了实验与攻击代码库。

相关阅读:

《英伟达推荐 GDDR6 显存 GPU 激活 ECC,防范 Rowhammer 攻击》

《研究显示 AMD 处理器也受 Rowhammer 内存攻击影响,官方给出缓解措施》

《曝 DDR4 存漏洞!从内存条可获取管理员权限》