当人们还沉浸在“养龙虾雇数字牛马”的美梦中时,第一批“养虾人”已经开始连夜寻求卸载,催生了价值299元的上门彻底卸载服务。

“龙虾卸载指南”开始在网络上流传。

小红书也正在“杀虾”:即日起,封禁主页所有公开笔记均为AI托管代发的账号。

这场由开源AI智能体OpenClaw掀起的全民狂欢,在短短数周内,开始出现大规模撤离。

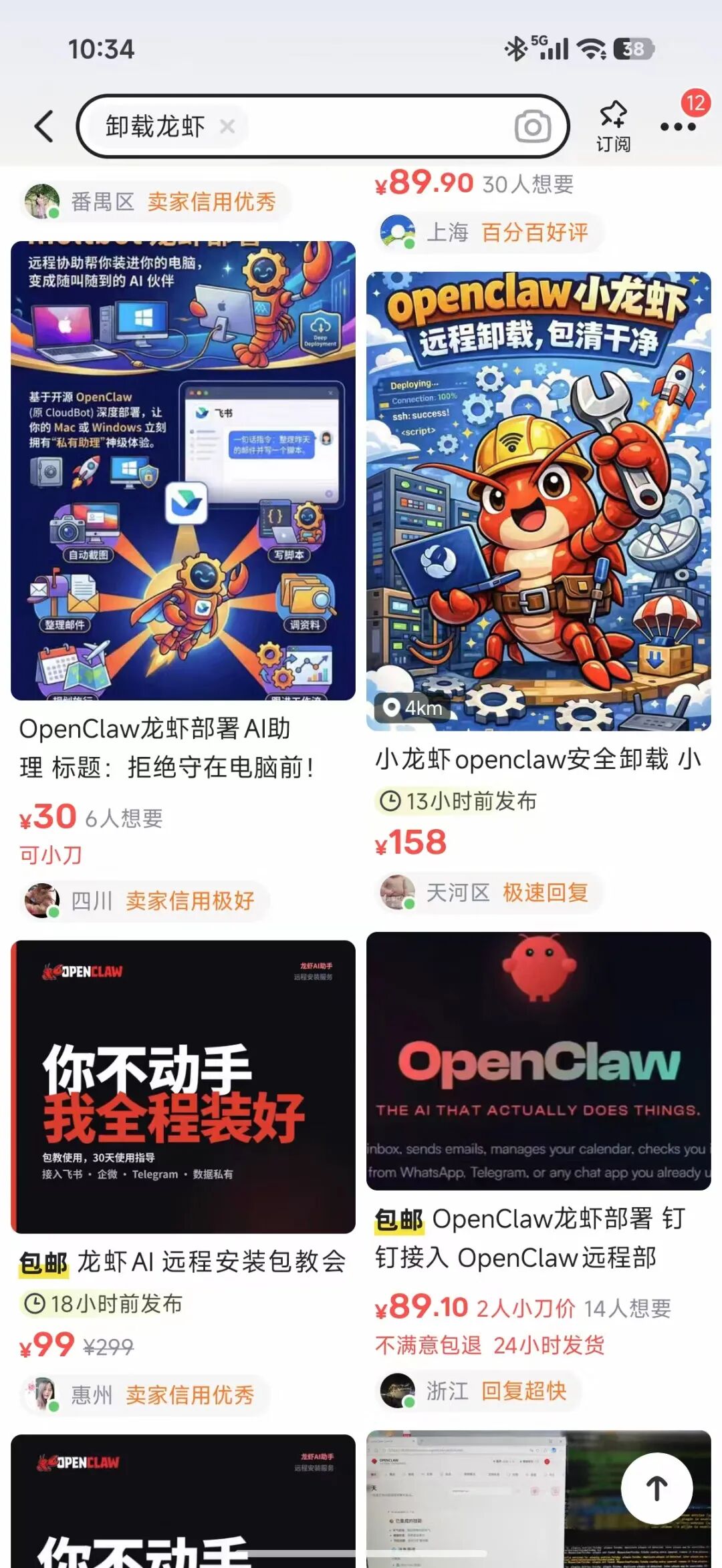

安装500元,卸载299元

这场技术狂欢催生了一条完整的“焦虑经济”产业链。安装热潮中,“上门安装OpenClaw”服务报价从100元到5000元不等,500元/次是行情价。

有程序员靠此业务几天收入26万元。

然而,剧情迅速反转。

随着安全警报和天价账单的涌现,二手交易平台上,“上门卸载OpenClaw”服务悄然上架,报价29.9元到299元不等。

广告语充满戏谑:

“一次上门、彻底卸载,守护最好的人类”、“专治AI上瘾症、token耗尽焦虑”。卸载比安装便宜,因为“不用给客户讲具体怎么使用,省事多了”。

从“手把手教你养龙虾”到“手把手帮你杀龙虾”,同一批技术服务者完成了对用户从“入场焦虑”到“退出恐慌”的完美闭环收割。

token燃烧器,养不起的虾

高昂的“养殖成本”是一大劝退主因。

OpenClaw并非一次性消费,它的定位是“做事”而非“聊天”。

由于其智能代理(Agent)的运行机制,需要频繁调用大模型进行多轮“思考”和任务拆解,其token消耗量是普通聊天机器人的数倍甚至上百倍。

我们实测了一下简单的执行功能。

使用OpenClaw,配置kimi K2.5 模型,来分析一个Excel文档,提取关键指标、做汇总分析、找异常波动。花了1.7万tokens,大概成本0.15元。

再例如,让他每4个小时,扒下马斯克发的X内容,然后翻译并汇总。一次消耗了2.2万tokens,一天大概成本0.8元。

但这只是用国产高性价大模型做简单任务,如果用美国大模型执行复杂任务,就是另外一回事。

有用户实测,执行一次复杂的程序调试任务,一天就能烧掉数万元人民币的成本,市场流传着“月薪两万,养不起一只龙虾”的说法。

20分钟内烧掉数百万tokens、花费上百美元,在实际使用中并不罕见。

猎豹移动CEO傅盛,他自己养的高配版“龙虾”,在高频调度下,每天成本约1000多元,一个月下来接近3万元。他在14天里发了1157条消息、22万字对话。

有海外重度用户,月度Token消耗达1.8亿,预估月成本约3600美元。

对于很多人来说,请“龙虾”来完成实习生的工作,还是请人类实习生比较便宜。

对于绝大多数日常工作量不饱和的用户而言,这种“养殖”持续性开支,已远超其能带来的效益。

小红书杀虾

正当大家为天价账单,焦头烂额时,另一记重锤来自他们原本希望“龙虾”能大展拳脚的社交平台。

各大内容社区,已经迅速将矛头对准了利用OpenClaw进行全自动托管运营的账号,一场平台方的“封杀”。

3月10日,小红书率先发布《关于打击AI托管运营账号的治理公告》,明确指出平台“严格禁止任何利用技术手段模拟真人、进行非真实内容创作或虚假互动的行为”。

其治理措施极为严厉:

对于普通账号偶发使用AI托管,将采取警告、限流等梯度处理;而对于直接通过AI托管工具注册、或主页所有公开笔记均为AI托管代发的账号,则直接予以封禁。

这并非孤例。

微信、抖音、微博等主流平台虽未发布同等详细的专项公告,但其内容安全策略和反垃圾机制早已将类似的大规模、自动化内容生成与互动行为列为重点打击对象。

OpenClaw,可以自动生成文案、发布内容、回复评论甚至发起私信互动,这从根本上冲击了平台赖以生存的“真实互动”基石,并可能被用于制造虚假流量、传播营销信息乃至进行欺诈。

对于许多寄望于用“龙虾”批量运营账号、实现“躺赚”的用户而言,平台的封杀意味着投入的API成本与调试精力瞬间归零。

安全噩梦

卸载潮的背后,对普通人来说,更大的原因是OpenClaw与生俱来的安全问题。

为了实现“自主执行任务”的承诺,它被授予了访问本地文件系统、读取环境变量、调用外部API及安装扩展功能等极高的系统权限。

然而,其默认的安全配置极为脆弱,攻击者一旦发现突破口,便能轻易获取系统的完全控制权。

国家互联网应急中心(CNCERT)在3月10日发布的风险提示中,明确指出了四大类严重安全风险:

1. “提示词注入”风险:攻击者通过在网页中构造隐藏的恶意指令,诱导OpenClaw读取,可能导致其泄露用户系统密钥。

2. “误操作”风险:AI可能错误理解指令,彻底删除电子邮件、核心生产数据等重要信息。

3. 功能插件(skills)投毒风险:第三方插件市场ClawHub中,约12%的技能被植入了恶意代码。安装后可能执行窃取密钥、部署木马后门等操作,使设备沦为“肉鸡”。

4. 安全漏洞风险:截至2026年3月初,已披露80余个OpenClaw相关CVE漏洞,其中3个存在公开利用代码,可实现远程代码执行。

都在劝退龙虾

中国信息通信研究院副院长魏亮指出,即使更新到最新版本Openclaw,能修复已知漏洞,也“并不意味着完全消除安全风险”。

他呼吁党政机关、企事业单位和个人用户要审慎使用“龙虾”等智能体。

为了让AI能像人类助手一样“做事”,开发者必须赋予它接近人类用户的系统权限:读写文件、安装软件、执行命令。

一旦AI被“骗”(通过提示词注入)或被“黑”(通过漏洞),攻击者获得的将不再仅仅是数据,而是对整个数字身份的实时操控权。

国际上,三星、SK等韩国科技企业已于2月正式发布禁令,严禁员工在办公设备上运行。

思科旗下顶级安全研究团队,早在2026年1月就将OpenClaw的设计缺陷描述为“导致灾难的根源”,并指出其认证令牌和凭证以明文JSON格式存储在磁盘中,极易被窃取。

安全扫描发现,全球超23万个OpenClaw实例存在公网暴露情况,其中8.78万个已发生数据泄露,150万个API密钥因明文存储处于“裸奔”状态。

小结

从全网“养虾”到连夜“杀虾”,不过短短数周。

安全的警钟、养虾的成本现实、平台的红线,构成了这场高烧急速退去的三重引力。

这场“龙虾热”开始在马年春天,也可能留在马年春天。