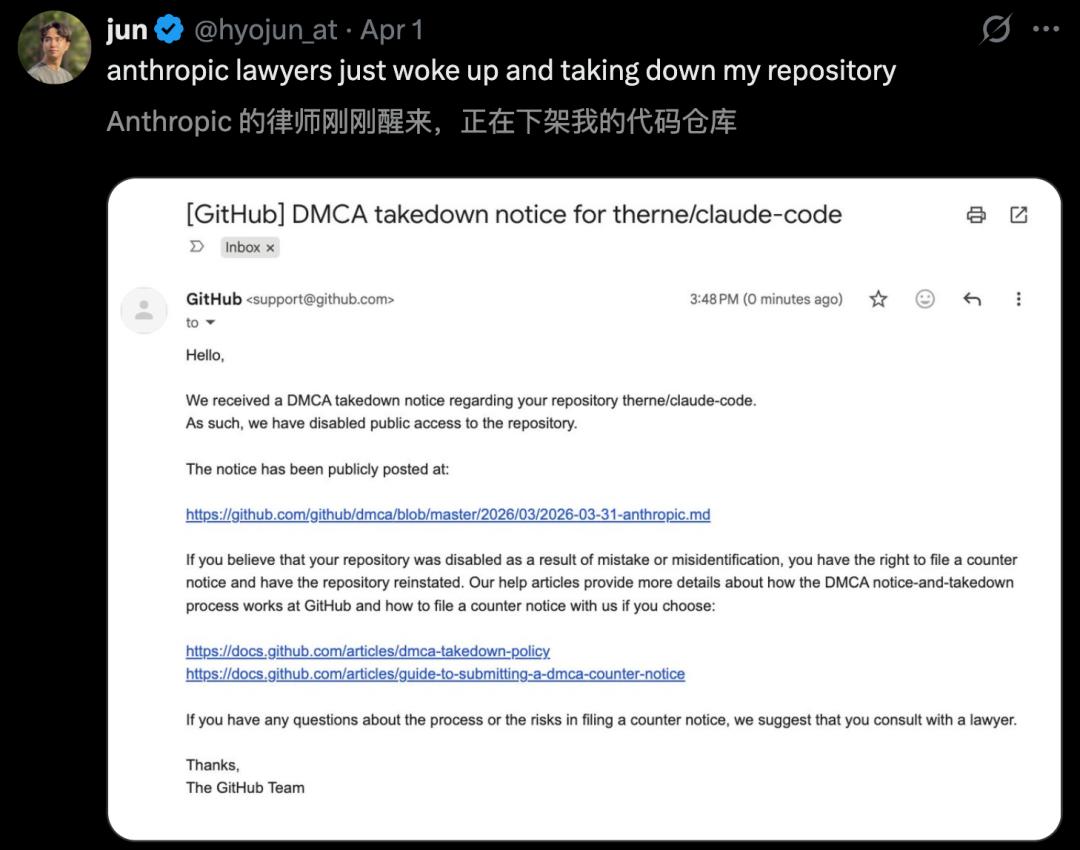

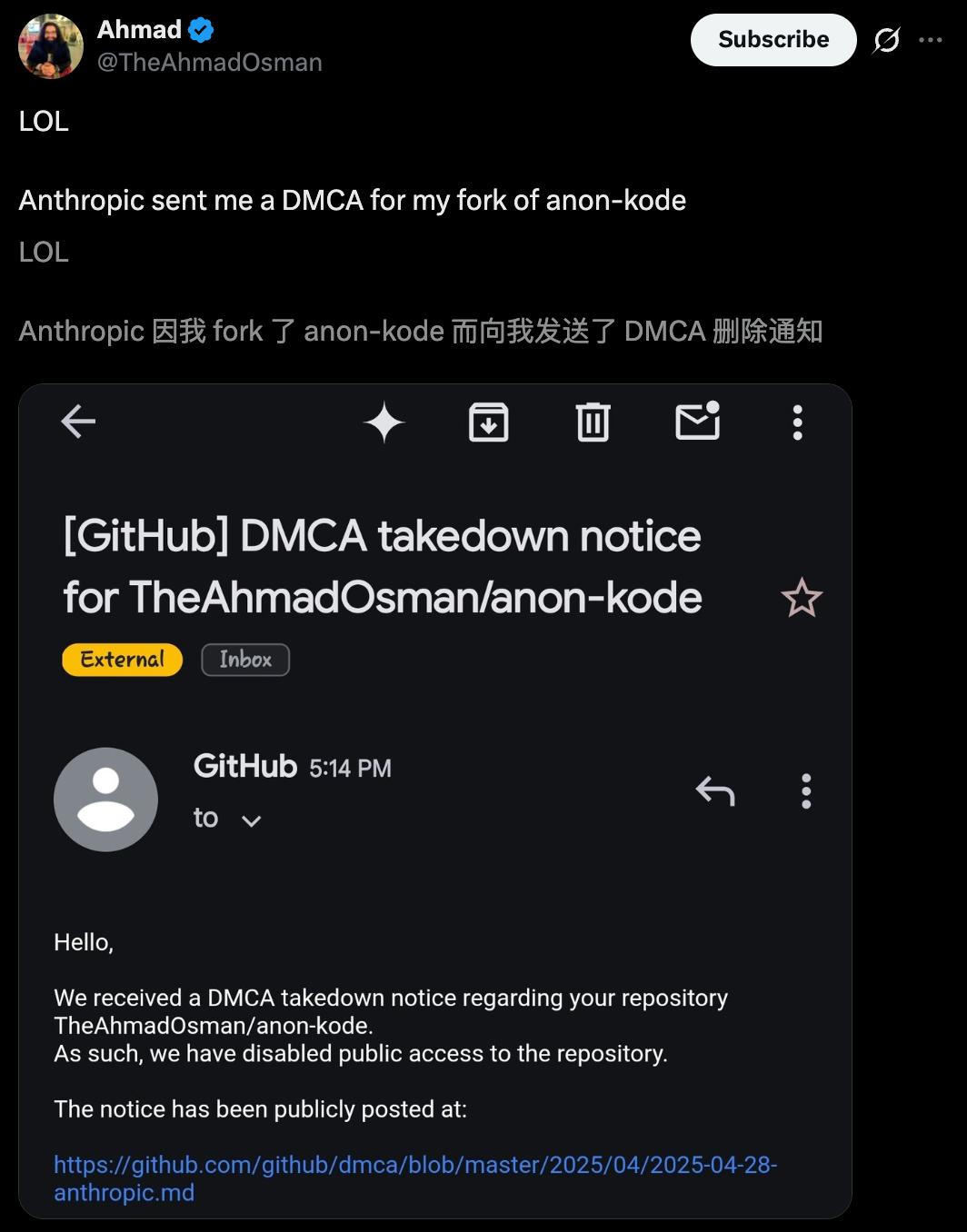

一夜之间,数千个GitHub仓库惨遭封杀,竟是Anthropic干的!

51万行Claude Code源代码全网裸奔,为挽回损失,Anthropic迅速采取行动——

依据DMCA(数字千年版权法)向GitHub发出了下架通知。

谁曾想,这份通知的威力远超所有人想象。

8100个开源代码库,一口气全部封杀。

然而,真正泄密的,只有1个原仓库,以及96个Frok!剩下的全是「误杀」!

一时间,全网炸开了锅。

这种「宁可错杀一千,绝不放过一个」的操作,令全网震怒。

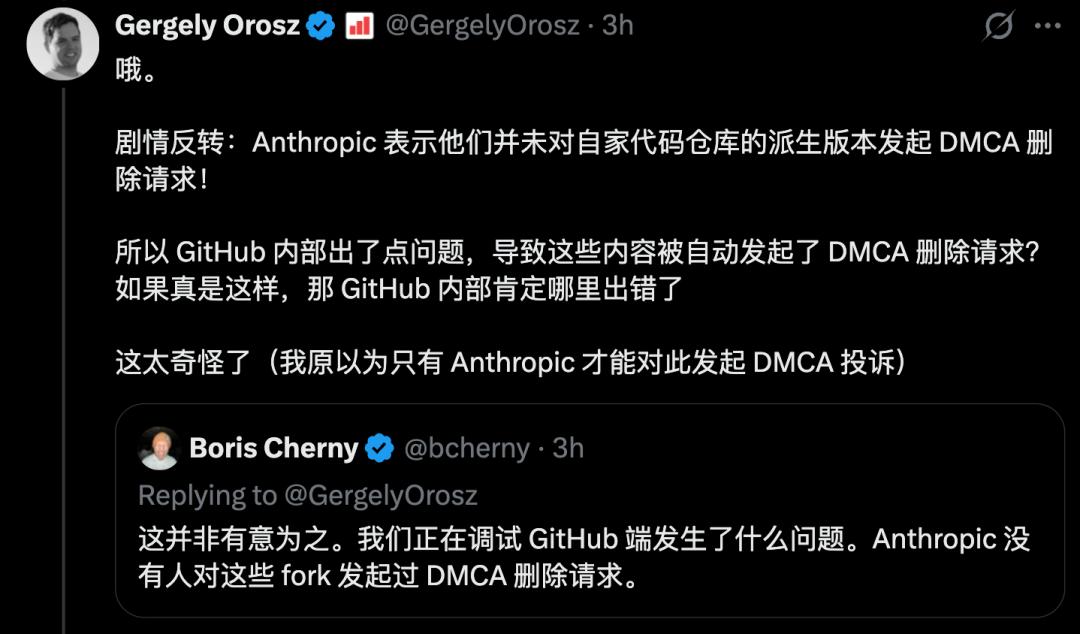

Claude Code之父Boris Cherny紧急救火,他表示,「这不是有意为之,正GitHub一起修复问题」。

除此以外,随着Claude Code源码泄漏,黑客白客都在加班加点进行安全审查,一些严重安全漏洞也浮出水面:

仅仅输入一行「claude」,你的电脑就可能不知不觉变成了黑客的「肉鸡」,随意调用你的摄像头拍照、窃取你的密钥!

8100个库连夜下架,几乎惨遭误杀

过去的48小时,可能是Anthropic经历的最黑暗的时刻。

由于内部疏忽,他们意外将Claude Code核心源代码直接打包,送到了全世界面前。

消息一出,全球开发者瞬间沸腾,大家像发现了新大陆一样,疯狂「扒」代码。

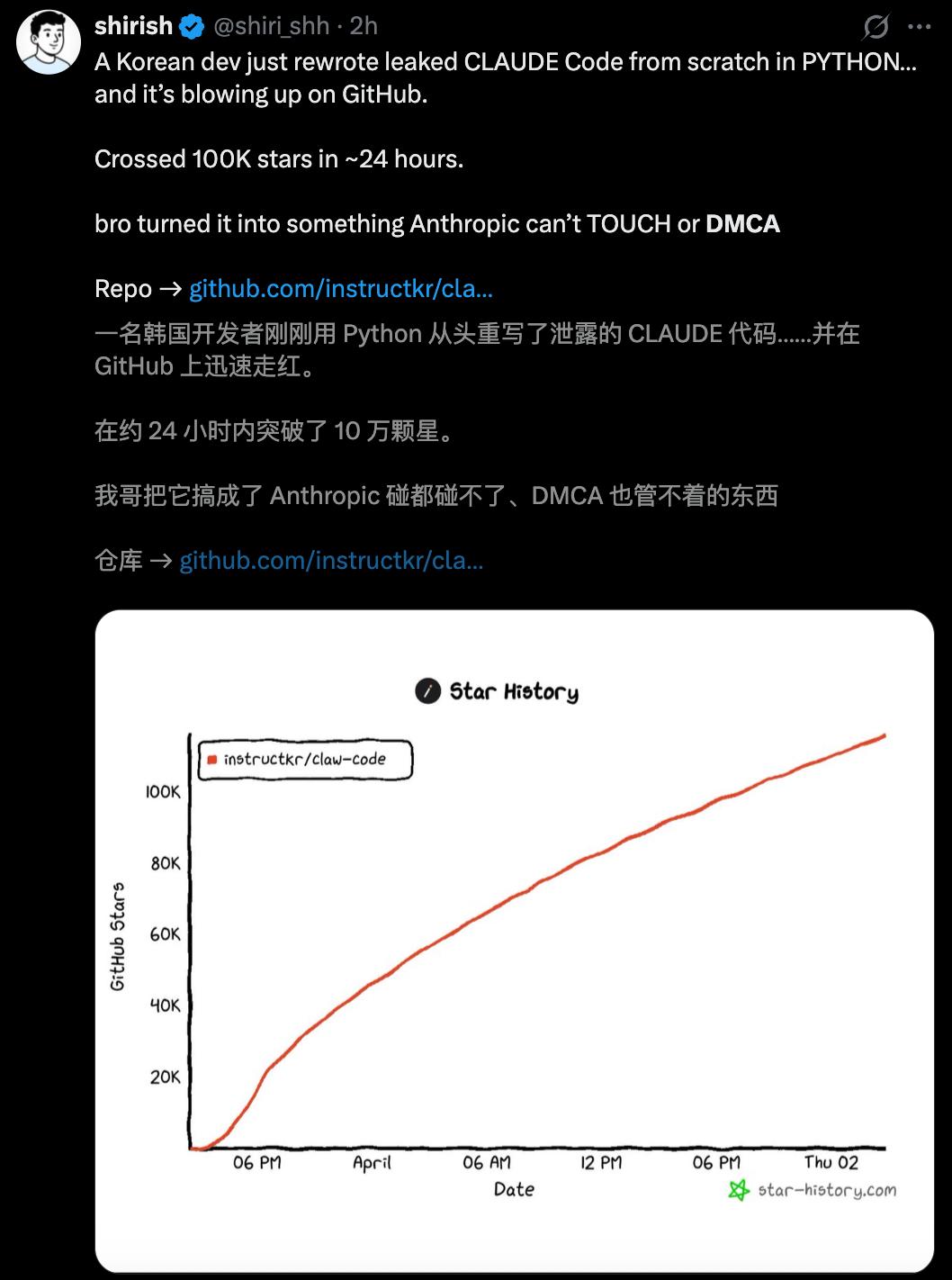

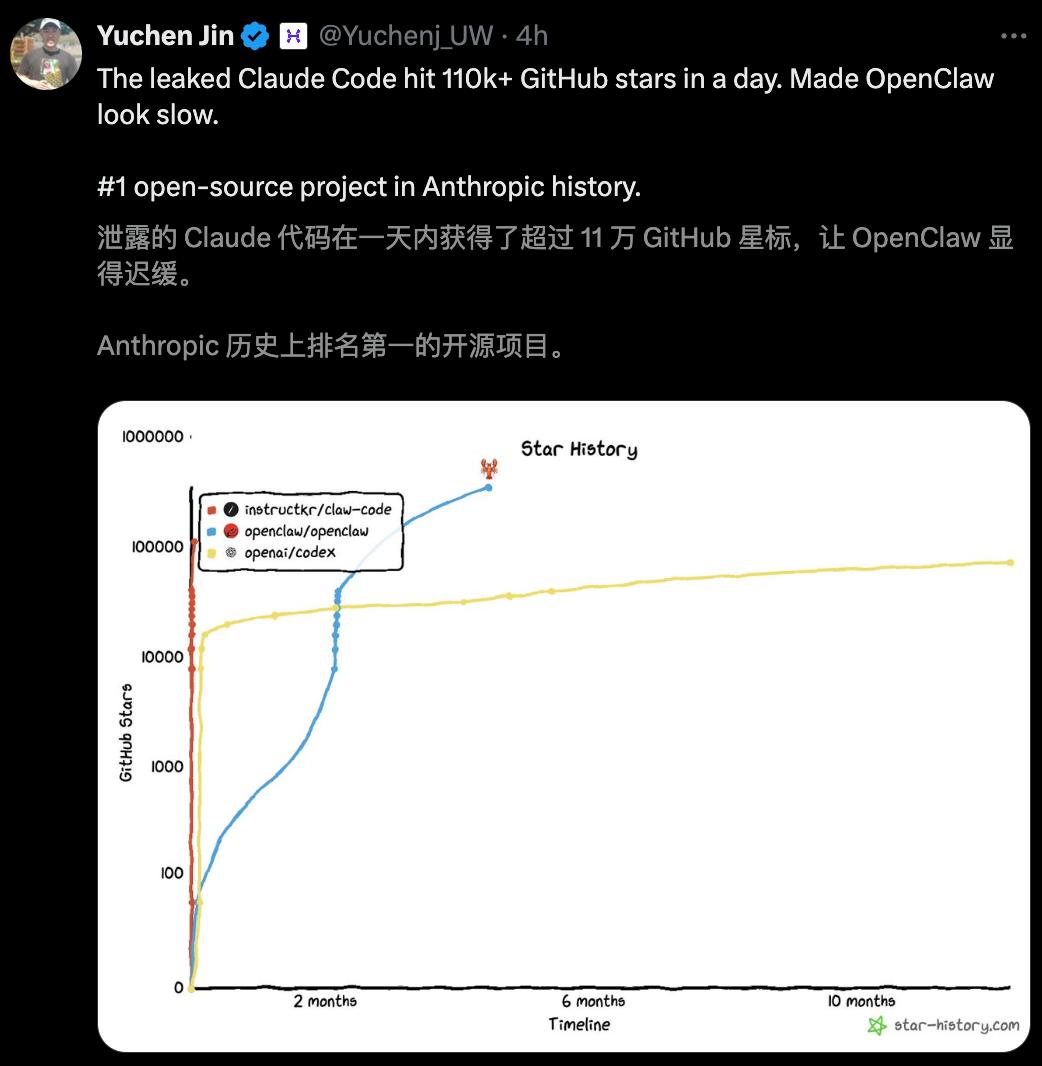

一名来自韩国开发者Sigrid Jin,随机把51.2万行代码搬到了GitHub上。

短短两个小时,星标、Fork数刷爆纪录,涨势猛超OpenClaw。

如今,Fork人数直破10万,GitHub上迅速涌现了大量包含Claude Code源码的项目。

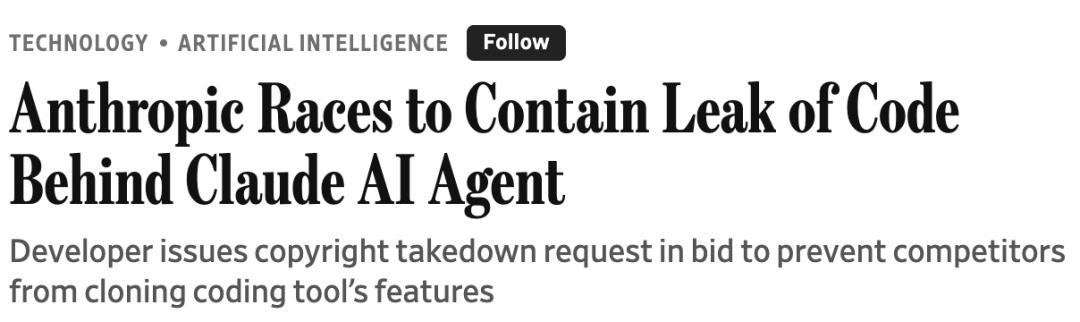

意识到大事不妙的Anthropic随即祭出法律大招,向GitHub发送了DMCA版权删除通知。

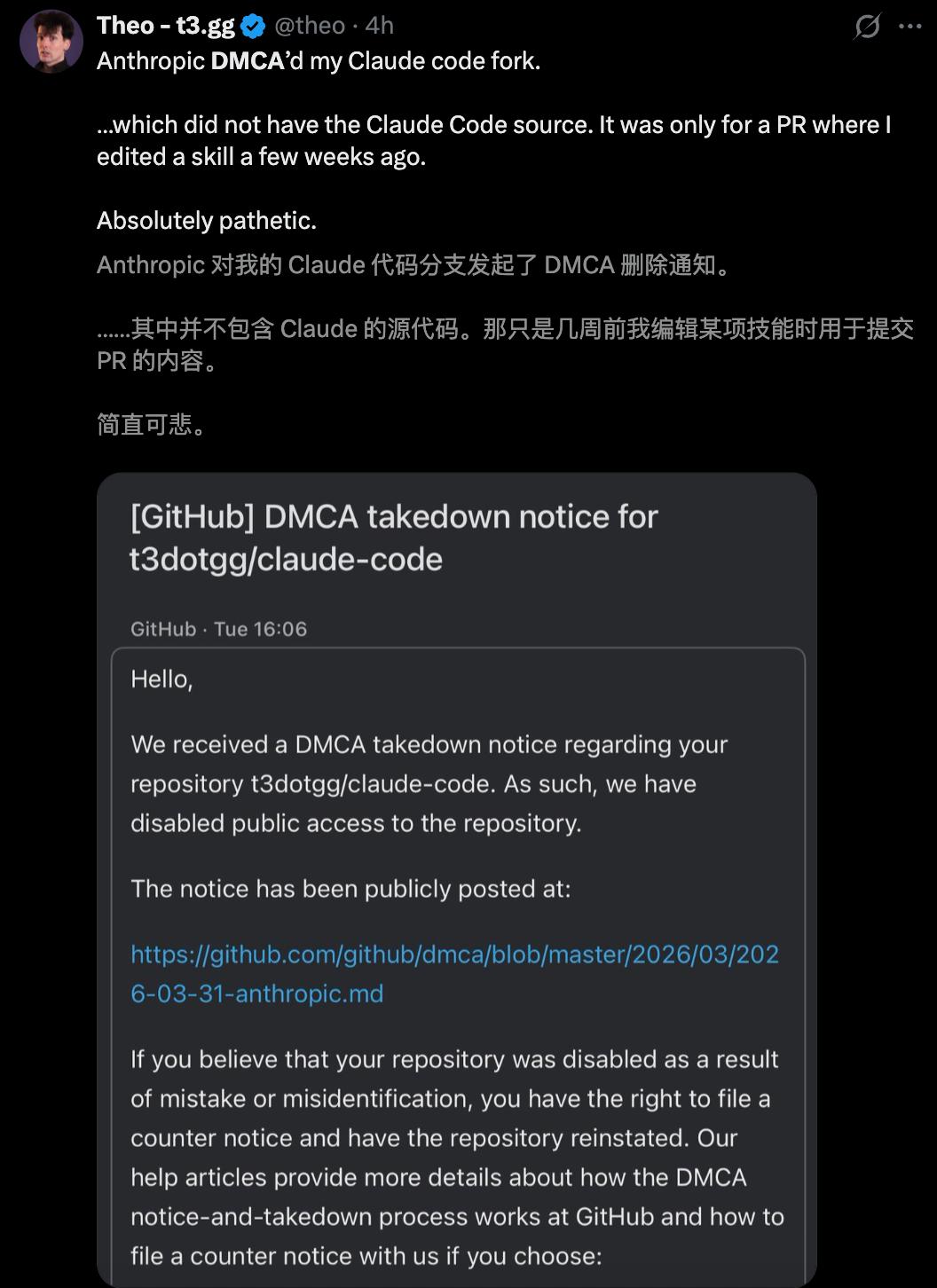

然而,这波操作却演变成了一场「无差别的屠杀」——

因操作不当触发了Fork网络的连锁反应,导致8100个代码库被封杀。

其中,还包含了开发者合法的第三方开源项目。

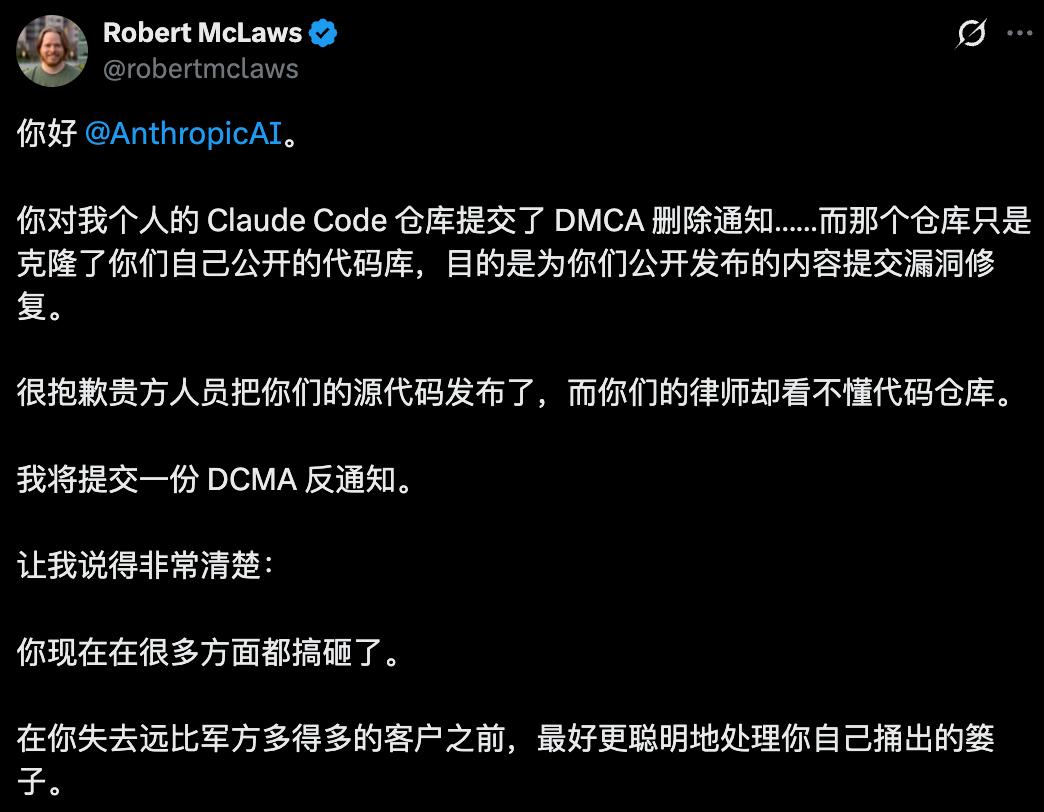

有人直接喊话Anthropic,赶快出来处理自己捅出的篓子。

面对铺天盖地的质疑,Anthropic官方不得不再次出面救火。

Boris Cherny承认,这次大规模封禁纯属技术失误。目前,已经撤回了绝大部分下架请求。

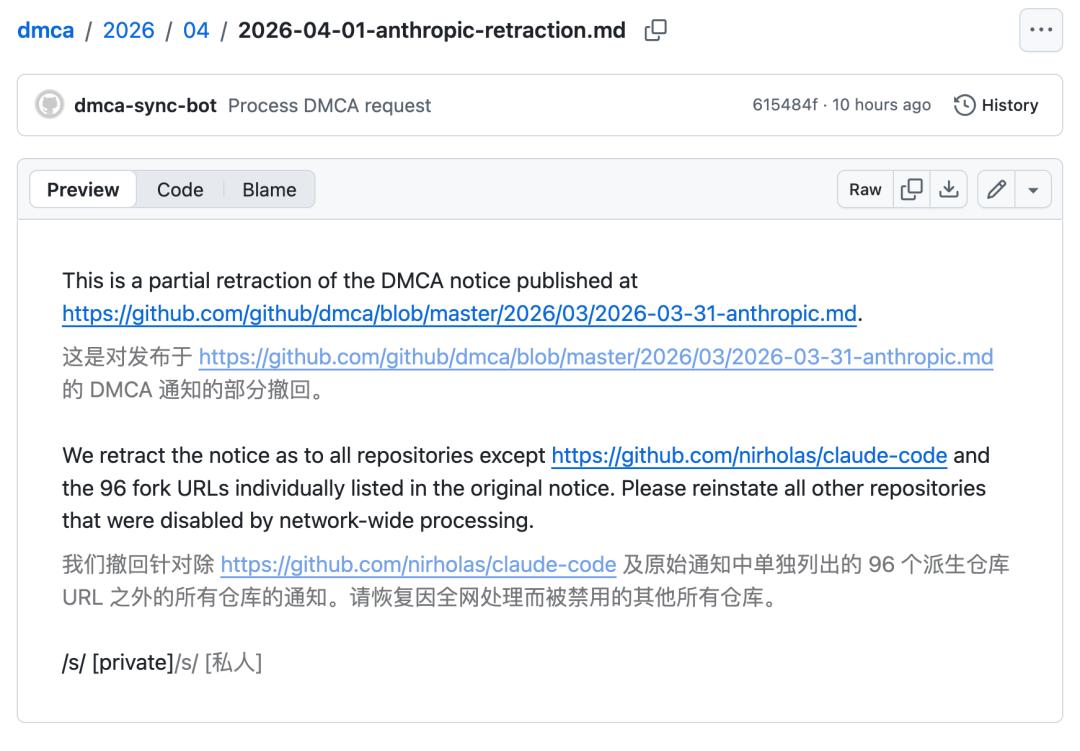

回溯公开的DMCA请求历史记录,Anthropic仅对97个代码仓库提出了DMCA请求。

如下图中,这些仓库包含了其专有代码的副本。

地址:https://github.com/github/dmca/blob/master/2026/03/2026-03-31-anthropic.md

但不知为何,GitHub开始大量发起DMCA删除请求,甚至波及到与原始请求中,无关的GitHub仓库。

随后,Anthropic立即发现了这个「灾难」,并提交了一份通知——

要求GitHub仅针对其最初的请求内容采取行动,不要牵连其他的代码库。

Anthropic 发言人在接受采访时解释道:

通知中提到的仓库原本属于官方仓库的分支网络,但实际执行时范围被意外扩大了。

目前除了包含泄露代码的1个原仓库及其96个分支外,其余仓库的访问权限均已恢复。

不过,有的开发者称,自己Fork的项目还没有回来。

一次人为失误

照出Anthropic最硬核的底色

话又说回来,这场突如其来的巨大事故,才真正折射出Anthropic面临危机时的真实底色和文化。

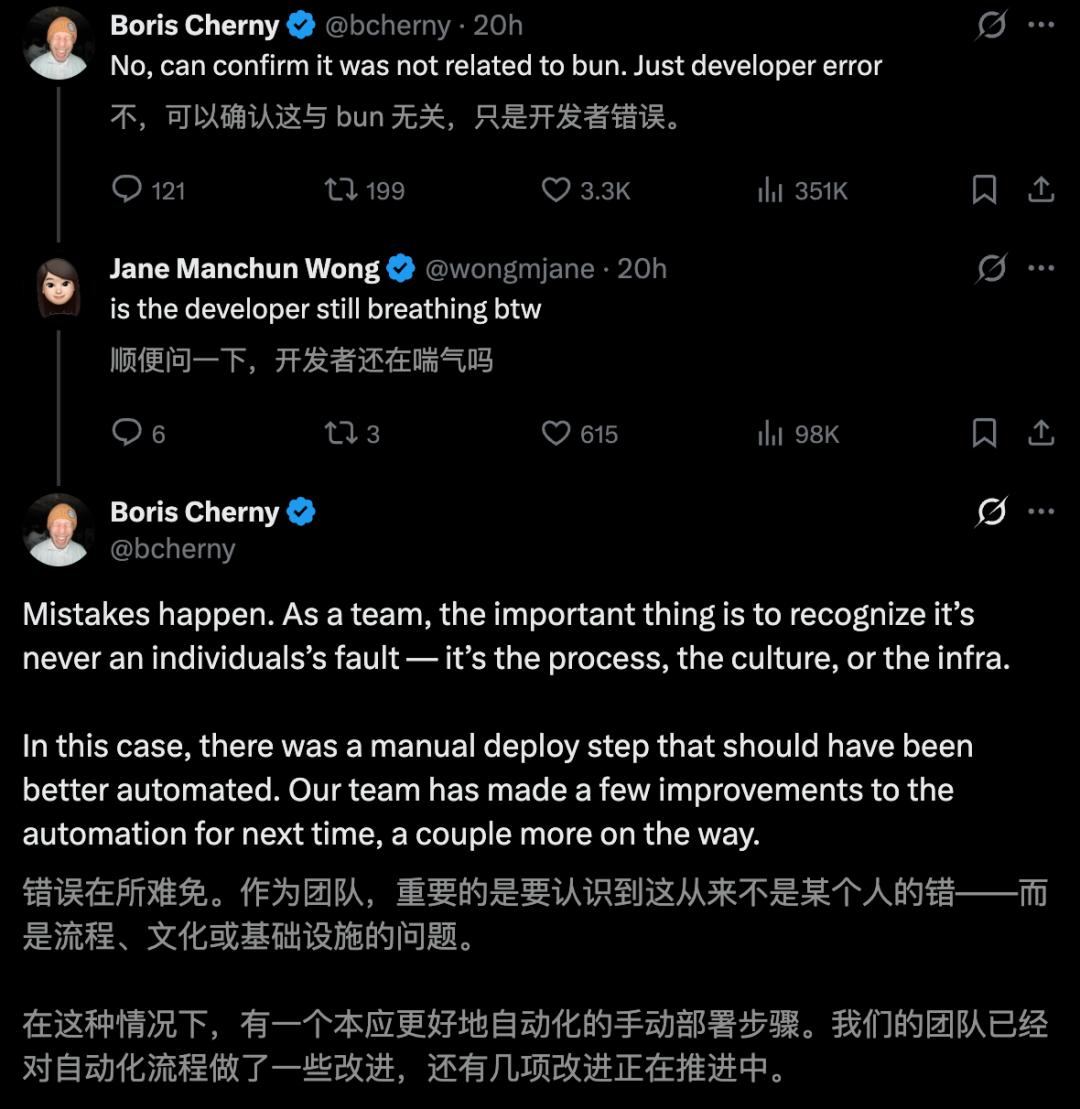

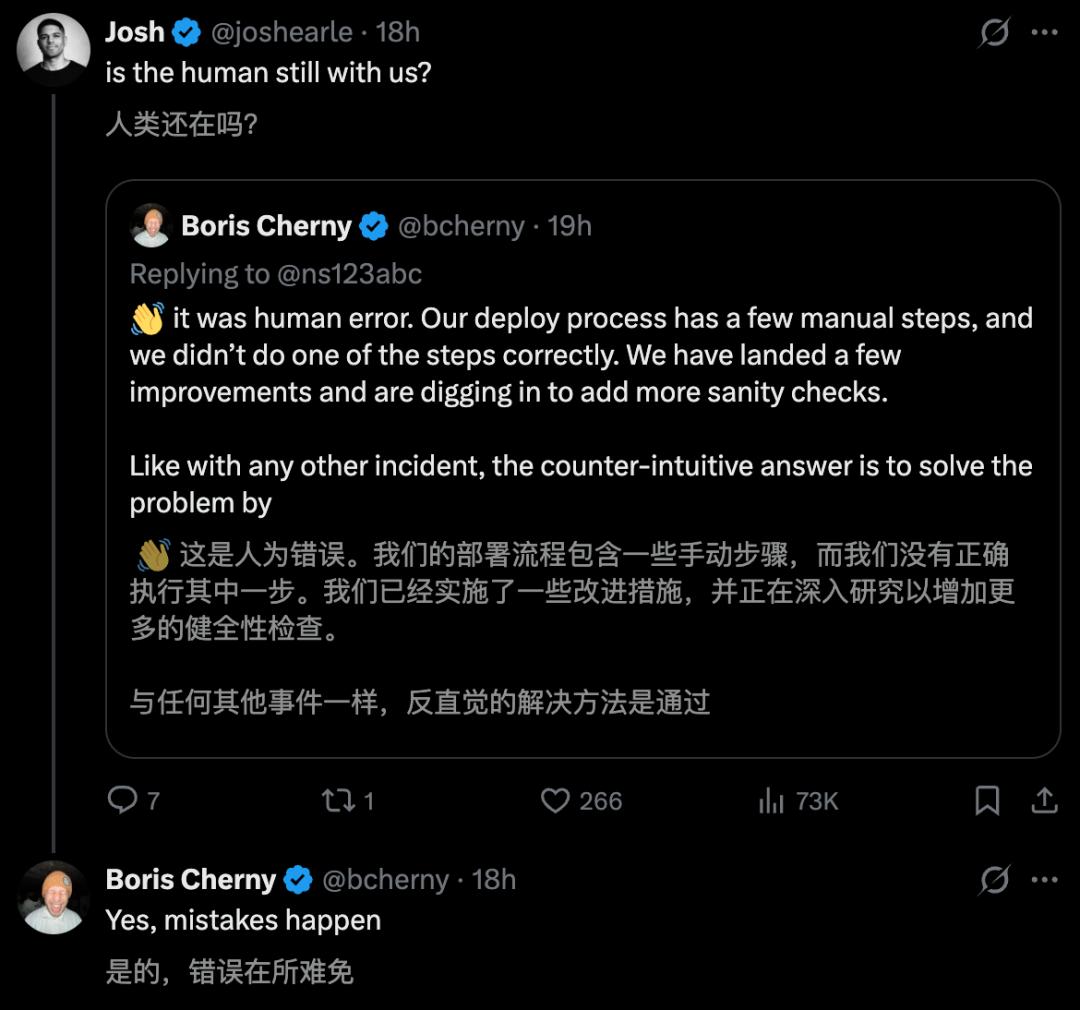

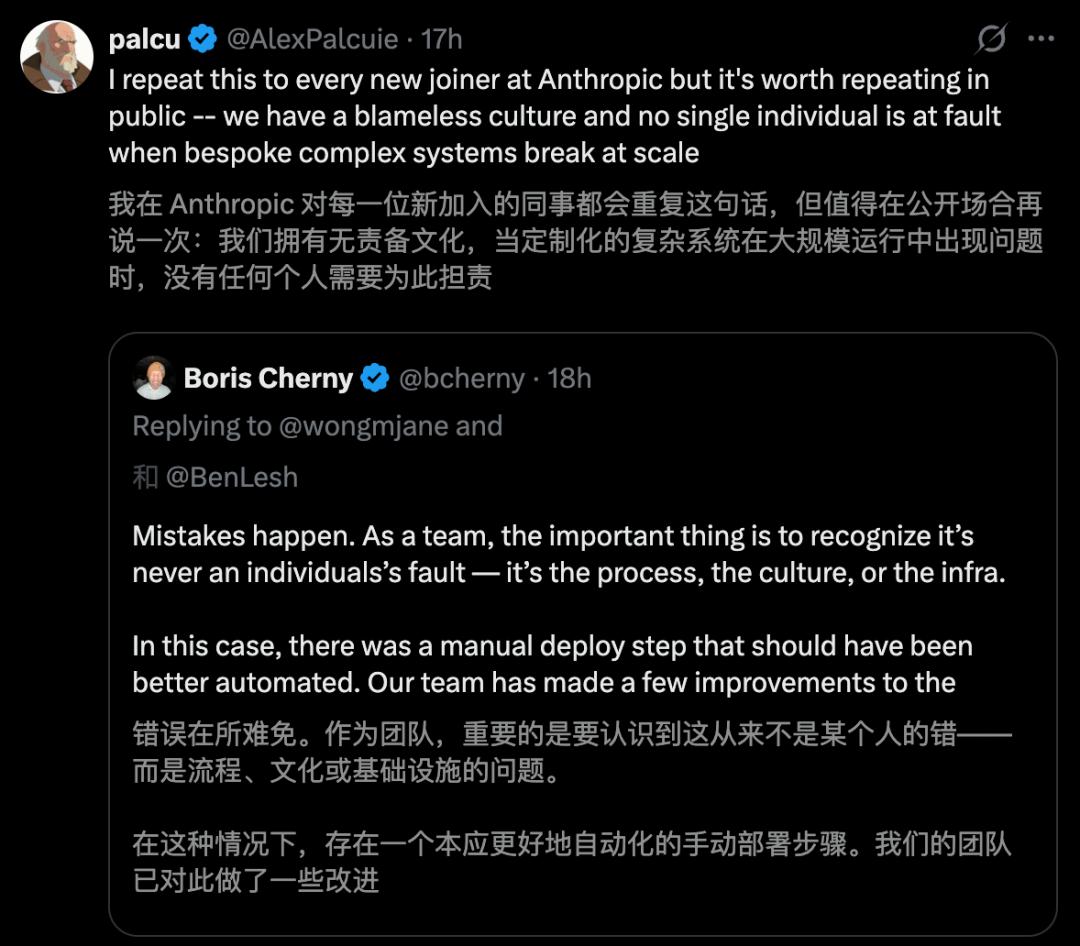

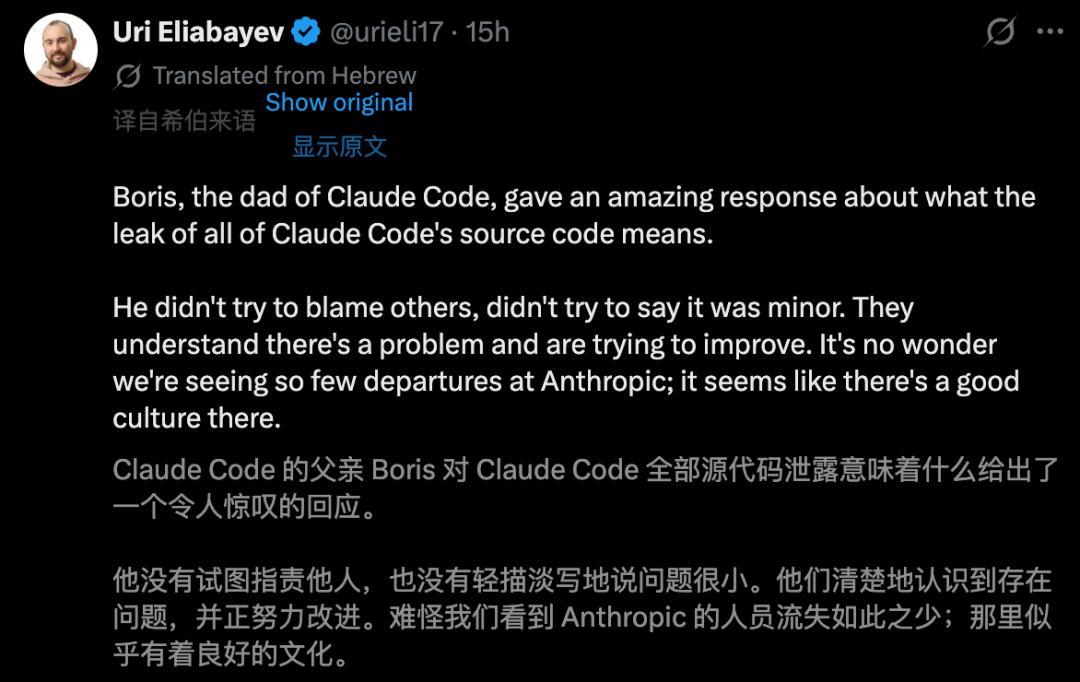

从昨天开始,CC之父Boris Cherny现身回应了一切——

人为+基础设施失误,和AI无关,和Bun漏洞无关。

紧接着,知名开发者Jane Manchun Wong追问了一句,「顺便问一下,那个闯祸的人还在不」?

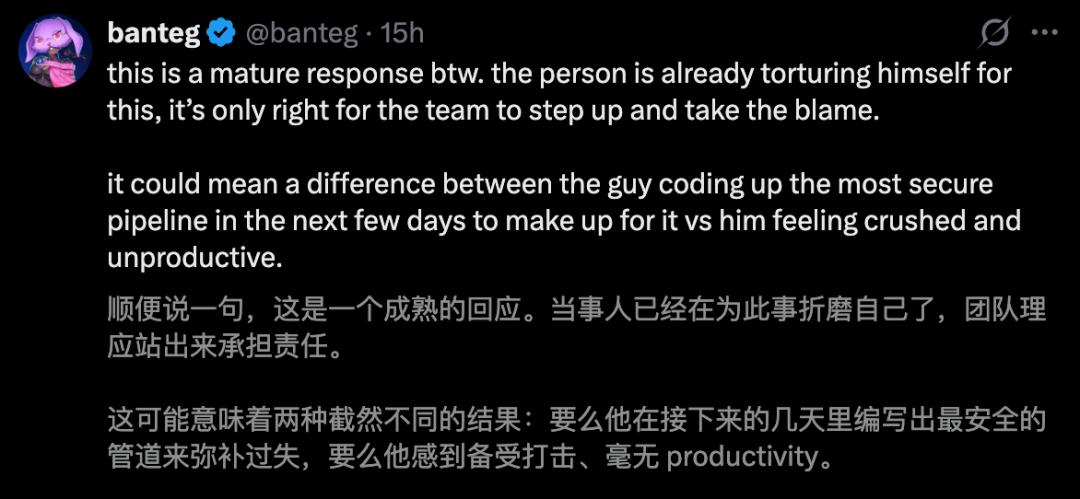

这个看似玩笑的提问,戳中了职场中最常见的恐惧:当重大损失发生,谁来当那个背锅的人?

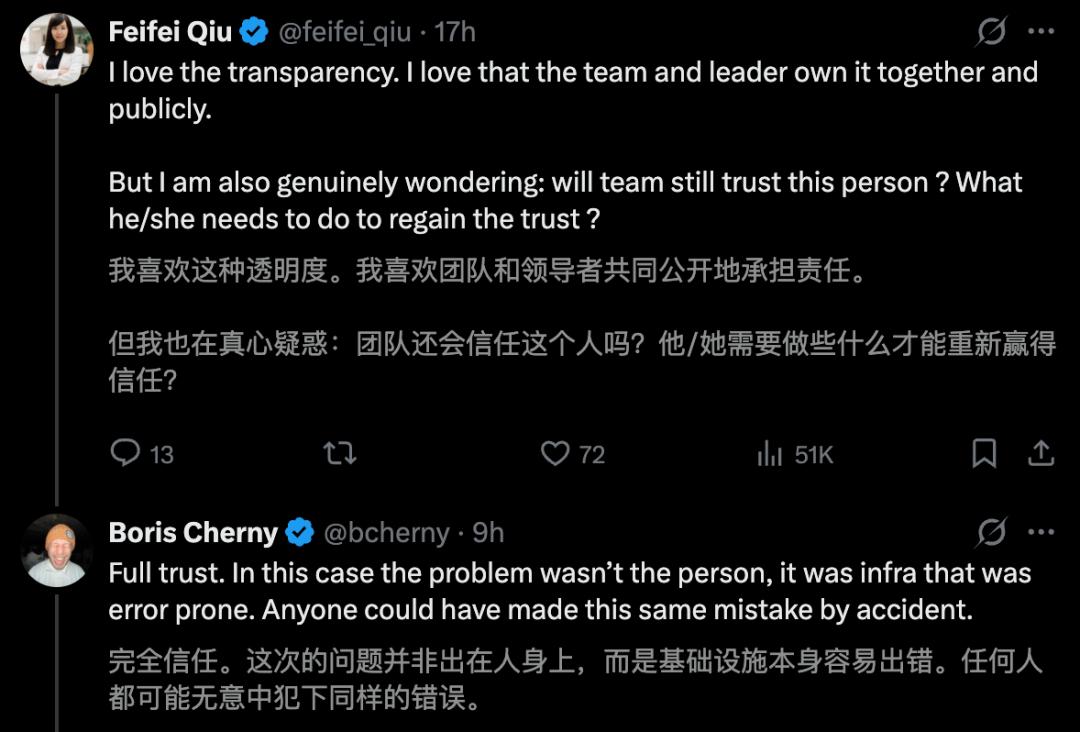

「无责备」文化,全网好评

Boris回复,让全网彻底打开了格局。在他看来,错误在所难免。

作为一个团队,最关键的是要明白这绝不是哪一个人的责任——问题往往出在流程、文化或者基础设施上。

就这次的情况来说,有个手动部署的环节,原本其实可以自动化的。

针对下一次部署,我们团队已经改进了几处自动化流程,还有几项优化也马上就能落地。

Anthropic另一位成员Palcu随即强调,这是我会对每一位入职新同事重复的话——

我们拥有一种无责备(Blameless)文化。

当一套定制化且复杂的系统在规模化运行中出现断裂,追究单一固定的个体责任无济于事。

Anthropic团队这种一起担责的态度,引来全网一大批网友的好评。

有人将其称之为,「体面」!「最佳回应」!

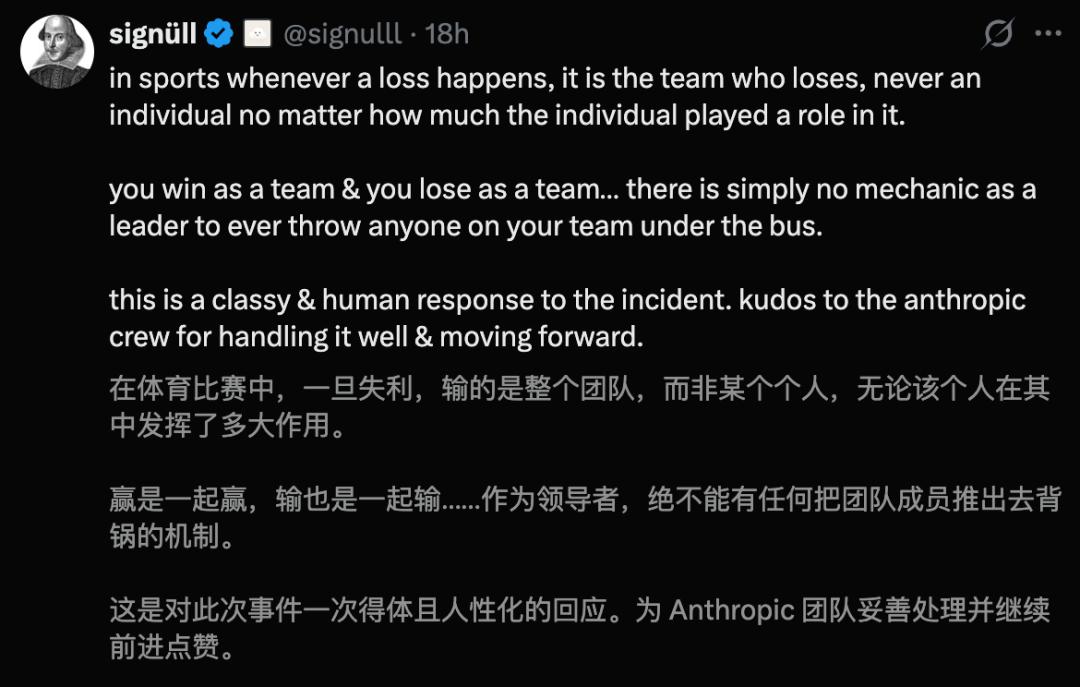

还有人做出了精辟的总结——在体育运动中,每当输掉比赛时,输掉的是整个团队,而绝非个人,无论个人在其中起到了多大的作用。

针对这次事件,这番回应既有格局也很有人情味,给 Anthropic团队点个赞。

被扒光的不只是Anthropic

围观DMCA闹剧的同时,一个更尖锐的问题正在浮出水面。

The Register今天发了一篇深度分析,找了安全研究员逐行审计泄露的源码。结论让人倒吸一口凉气。

Claude Code在你的电脑上拥有的权限,远超大多数人的想象。

它会在每次启动时向Anthropic的分析服务发送用户ID、会话ID、邮箱、终端类型、当前开启的功能标志。如果断网,这些数据会先存到本地,等联网后补发。

每一个被Claude读过的文件、每一次Bash命令的输出、每一次搜索结果,都会以明文JSONL格式存在本地。

而那个尚未正式发布的autoDream「做梦」功能,会在后台扫描所有这些会话记录,提取信息写入MEMORY.md,而这个文件会被注入到未来的系统提示词里,最终回传到API。

用那位匿名研究员的话说,「大多数人没意识到,Claude看过的每一个文件,Anthropic都有一份副本。」

Free和Pro用户的数据默认保留30天,选择共享训练数据的保留5年。

源码泄露这件事,几天后就会被新的新闻盖过去。

但51万行代码里暴露出来的数据采集逻辑,可能才是真正值得每一个Claude Code用户认真想想的东西。

甚至,数据裸奔还算不上最要命的,更恐怖的深渊在于机器控制权的悄然易手。

B站的一位硬核算法工程师UP主Jack Cui昨天下午2点发布的视频(https://www.bilibili.com/video/BV1b195B4EX3/)迅速引发了圈内热议:

他的实测证实,只要你在被动过手脚的项目目录下敲下「claude」这个再寻常不过的启动指令,这台电脑就已经不再属于你了。

没有任何索要权限的弹窗,潜伏在后台的自动化钩子会瞬间发力,神不知鬼不觉地开启镜头监视,并顺手把你硬盘里的各种密钥凭证洗劫一空。

https://www.bilibili.com/video/BV1b195B4EX3/

在这个编号为CVE-2025-59536的致命漏洞面前,我们积累多年的防毒直觉彻底宣告破产。

https://nvd.nist.gov/vuln/detail/CVE-2025-59536

这就是AI安全领域典型的「供应链投毒」。

以往大家都懂得要警惕陌生的可执行程序,但在Agent大行其道的今天,一份JSON纯文本配置文件的杀伤力毫无二致。

灾难的导火索源于一种不设防的底层逻辑:这套工具对当前工作目录下的所有设定一律大开绿灯——方便了自己,也方便了黑客。

无论是暗藏在项目深处的触发脚本、擅自外连的服务器设定,还是插件携带的预置指令,它们全都能在零交互的隐蔽状态下夺取系统执行权。

尽管官方团队此前几个月偷偷摸摸打过补丁,但随着这次海量源码的无死角曝光,躲在暗处的黑客相当于免费拿到了一份详尽的安防漏洞图纸。

聪明的工具可以替代人类敲击键盘,却绝不该擅自接手本属于系统主人的信任底线。

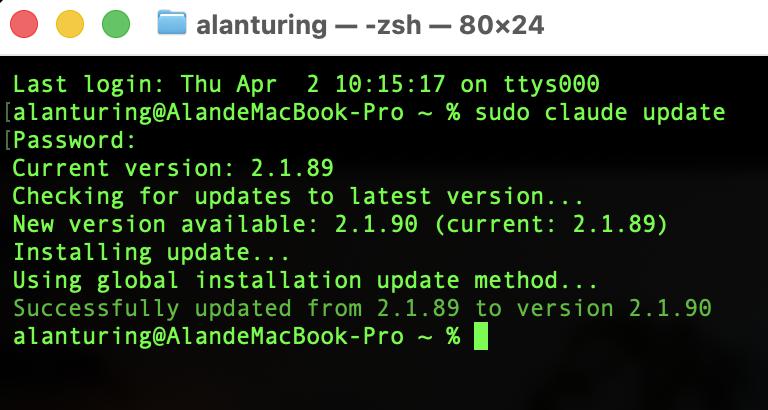

你需要做的是,立刻将Claude Code升级到最新版本(只需在终端命令行中输入「sudo claude update」并输入密码(密码看不见是正常的)即可;截至发稿时最新版本是2.1.90),并彻底检查并清剿本地环境里那些暗藏鬼胎的网络请求指令(可以借助Agent),才是眼下最重要的正经事。

参考资料:YHk

https://www.bloomberg.com/news/articles/2026-04-01/anthropic-executive-blames-claude-code-leak-on-process-errors?srnd=phx-technology&embedded-checkout=true

https://techcrunch.com/2026/04/01/anthropic-took-down-thousands-of-github-repos-trying-to-yank-its-leaked-source-code-a-move-the-company-says-was-an-accident/?utm_source=dlvr.it&utm_medium=twitter

https://github.com/github/dmca/blob/master/2026/03/2026-03-31-anthropic.md