这两天 AI 圈的热点话题,莫过于 Claude Code 51 万行核心源码意外泄露事件。而这场风波的起点,并非什么高明的黑客攻击、也没有复杂的攻击路径,而是一位安全研究员的一次常规检查。

正是他的敏锐,让这个隐藏在发布包中的失误浮出水面,也让 Anthropic 的核心技术架构,被彻底呈现在公众面前。

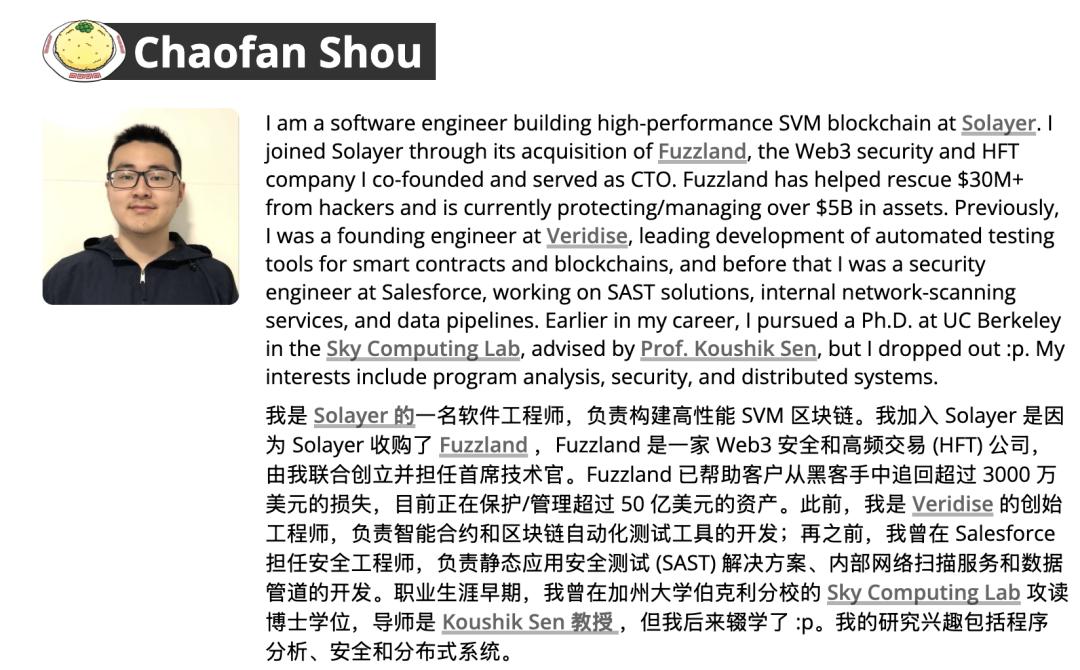

这位揭开秘密的关键人物,是一位华人安全研究员 Chaofan Shou。

3 月 31 日凌晨 4 点 23 分,Chaofan Shou 在自己的 X 平台账号(@Fried_rice)上,简明扼要地发了一句话:「Claude Code 源代码通过其 npm 注册表中的一个 map 文件泄露了!」

一石激起千层浪,其推文瞬间在安全圈和 AI 圈引爆舆论。

发现 Claude Code 源码的第一人究竟是何许人也?

可能很多人对 Chaofan Shou 并不熟悉,但他的履历足以证明,能第一时间发现这个漏洞,绝非偶然。

通过他的个人博客(https://scf.so/)和公开资料,我们能看到他的“硬核实力”:他曾在加州大学伯克利分校 Sky Computing Lab 攻读博士,师从程序分析领域权威 Koush Sen 教授,不过后来他选择了辍学,开启了职场生涯。

他早年在 Salesforce 担任安全工程师,负责静态应用安全测试、内网扫描与数据管道安全。

之后在 Veridise 担任创始工程师,主导智能合约与区块链自动化测试工具研发。

后来,他正式加入创业赛道,成为 Web3 安全公司 Fuzzland 的联合创始人兼CTO。

这家公司战绩斐然,曾协助挽回超 3000 万美元的黑客损失,目前保护管理的资产超 50 亿美元。

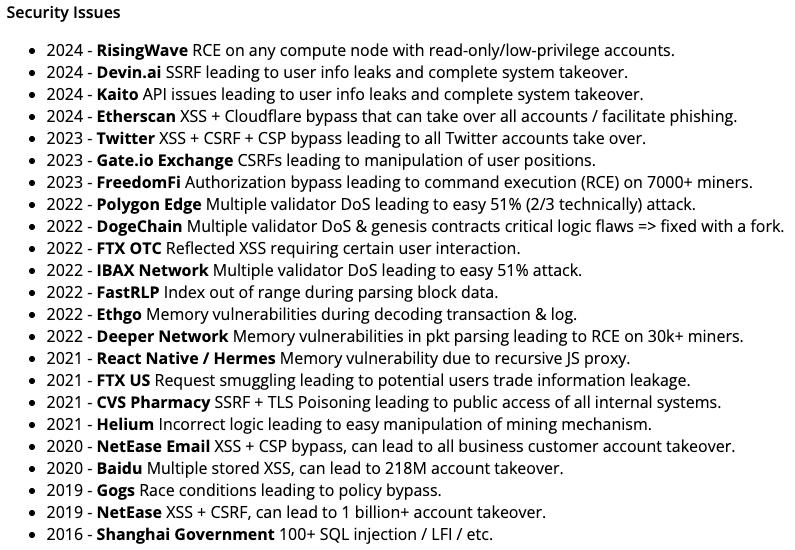

就 Chaofan Shou 个人而言,其一直深入安全第一线。

2020 至 2022 年间,他参与多个漏洞悬赏计划,累计斩获赏金高达 190 万美元,成功上报的漏洞覆盖 Twitter、百度、网易、CVS,以及多个交易所与区块链项目。

擅长程序分析、安全审计与分布式系统安全的他,长期深耕供应链安全与包管理安全,这次能敏锐捕捉到 Claude Code 的异常,正是他专业能力的最好证明。

偶然发现,揭开 51 万行源码

Chaofan Shou 的发现过程,其实源于一次偶然。

3 月 31 日当天,Anthropic 官方团队在 npm 平台推送 Claude Code 2.1.88 版本更新时,犯下了一个看似微小却影响巨大的错误:他们误将一个体积达 59.8MB 的 source map(源码映射文件)打包进了发布包中。

Chaofan Shou 也在没多久后便发现了这一情况。可能很多非技术领域的人对这个文件并不熟悉,简单来说,source map 的作用是将混淆后的代码映射回原始的、可读性极强的 TypeScript 源代码,原本是开发者用于调试的内部工具,一旦被公开,就意味着 Anthropic 花费大量人力物力研发的核心代码,失去了所有保护。

这并非复杂的黑客攻击,也不是系统被入侵,而是一次典型的人为发布流程失误。

在构建与发布 npm 包时,没有正确过滤掉仅用于开发调试的源码映射文件,直接把不该对外暴露的核心工程文件一并推送到了公共仓库。

这次泄露的代码量堪称 “史无前例”,足足包含 1906 个未混淆的 TypeScript 源文件,总行数达到 51.2 万行,几乎涵盖了 Claude Code 的全部核心架构。

从源码中挖出的“核心机密”与隐藏彩蛋

Chaofan Shou 公开消息后,短短几小时内,泄露的源码就被开发者镜像到 GitHub 等多个平台,快速扩散开来。仅是 Chaofan Shou 发的那条推文,就有 1.2 万的转发,以及 3407 万的浏览量。

随着越来越多开发者加入“扒源码”的行列,挖出了大量 Anthropic 从未公开过的细节。

甚至有开发者专门上线了一个网站(https://ccunpacked.dev/),详细解读解压后的源码。

梳理后发现,泄露的不仅是基础代码逻辑,更有 Anthropic 的“核心机密”,包括完整的权限控制模型、bash 安全校验的底层逻辑、44 个尚未上线的功能开关,甚至还有多智能体编排、远程执行等关键技术的实现方式。

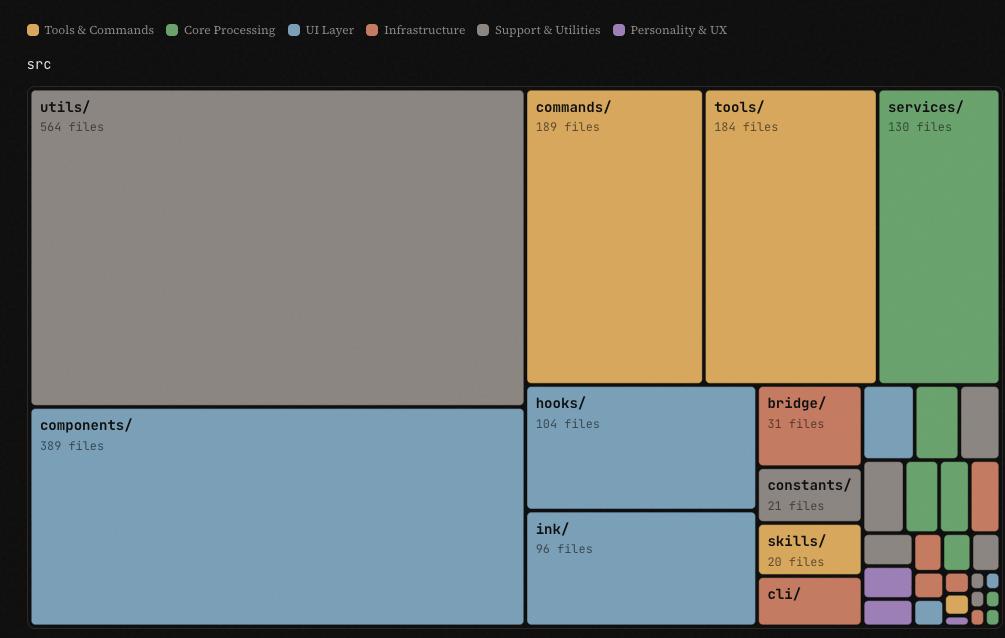

其中点击源码目录,里面包含如下这些文件:

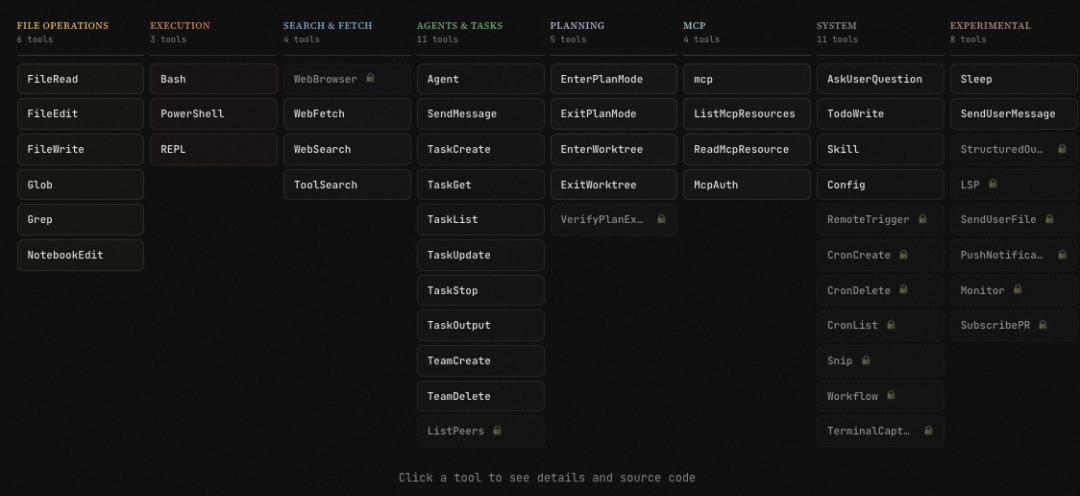

Claude Code 可以调用的所有内置工具:

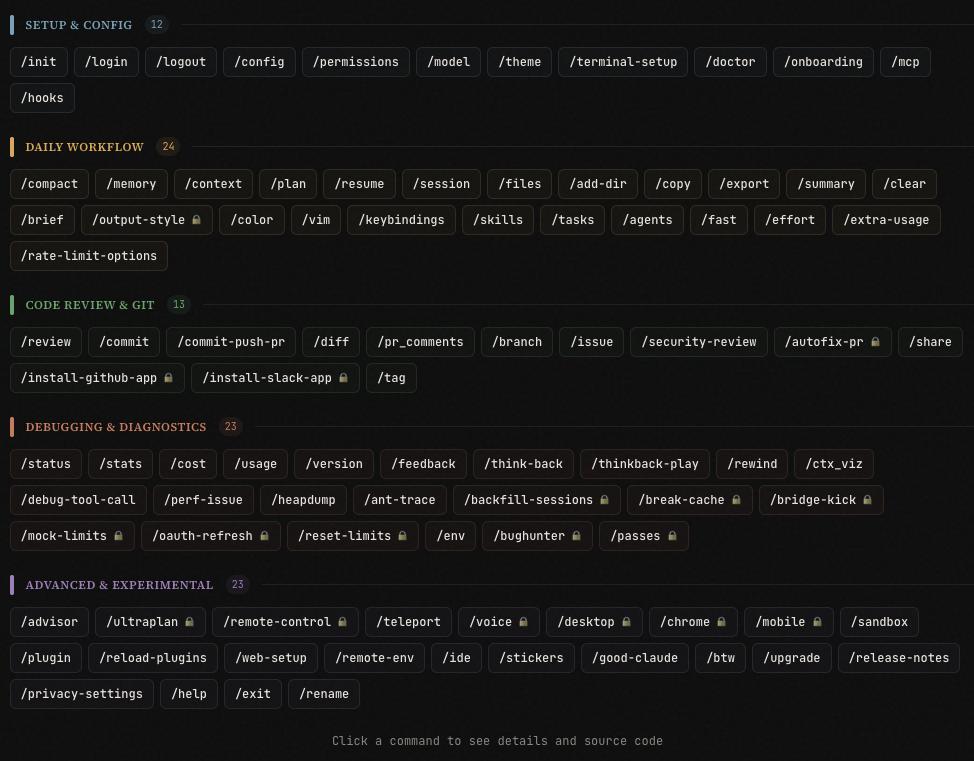

命令行工具:

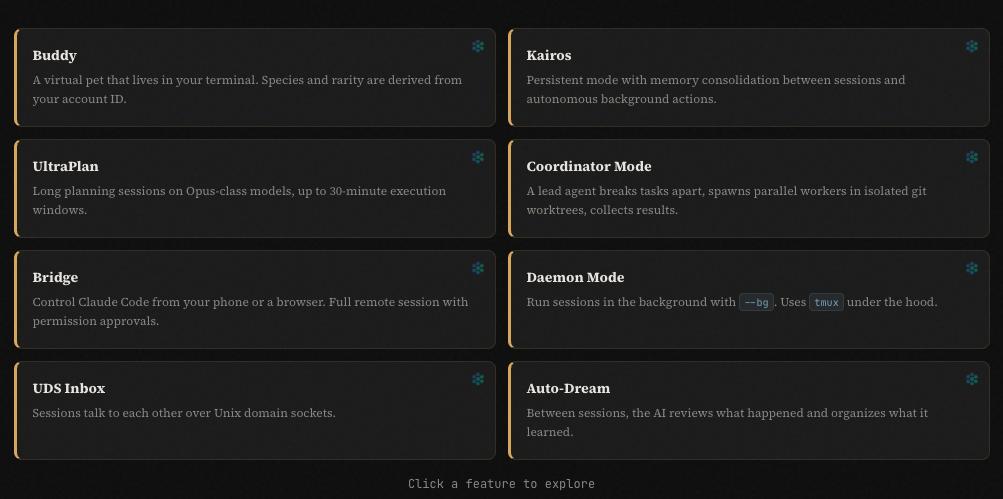

还有一些尚未发布的隐藏功能,譬如:

源码中藏着一个名为“Buddy” 的未上线功能,这是一个终端里的电子宠物,其稀有度会与用户的 Claude 账号绑定,相当于给严肃的代码工具增添了一份娱乐性。

除此之外,还有 “Kairos” 功能,支持跨会话记忆和后台自主行动,能让 Claude Code 的交互体验更智能;

“UltraPlan” 超长规划模式,则可以支持最长 30 分钟的连续执行任务,解决了以往 AI 工具执行长任务时容易中断的问题。

亡羊补牢:Anthropic 封杀失败,源码已彻底野生扩散

发现源码泄露后,Anthropic 反应迅速,立刻启动应急响应。

据《The Wall Street Journal》报道,Anthropic 已提交版权下架请求,一度导致 GitHub 上超过 8000 个相关副本及衍生版本被删除。

更尴尬的是,下架操作出现了“误伤”——误删了不少与泄露无关的合法代码仓库,引发开发者不满。

无奈之下,Anthropic 只能紧急撤回多余的下架申请,其中官方一位发言人表示,这次下架原本的目标范围要小得多:“我们发起了一项 DMCA 下架请求,针对的是一个托管泄露的 Claude Code 源码及其分叉的仓库。由于该仓库属于与我们公开 Claude Code 仓库相关联的 fork 网络,这一操作波及到了比预期更多的仓库。随后我们撤回了除最初点名仓库之外的所有下架请求,GitHub 也已经恢复了这些受影响分叉的访问权限。”

但此时,大量源码镜像已被开发者保存、转发,彻底失去控制,这场“封杀”终究只是“亡羊补牢”。

给行业敲响警钟

另外,Anthropic 官方很快发布声明,反复强调此次泄露仅涉及源代码,不包含用户数据、模型权重及加密密钥,属于纯粹的人为打包失误,不会直接影响用户隐私和数据安全。

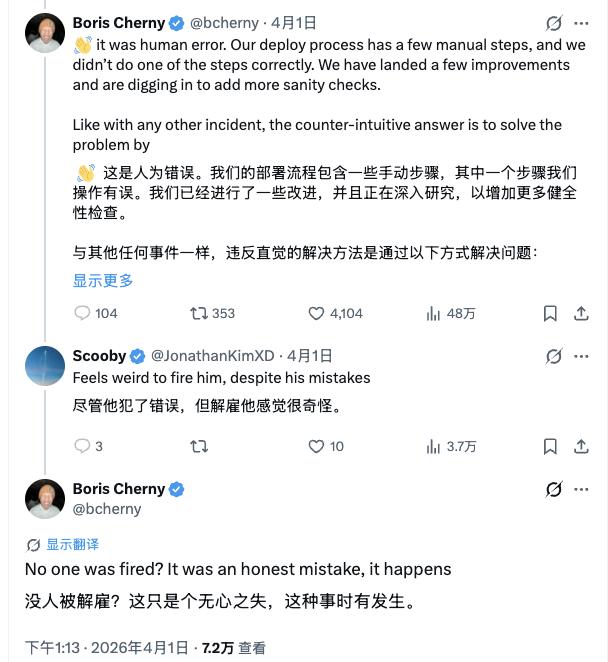

Claude Code 之父 Boris Cherny 也出面回应道:“这是人为错误”,并强调没有人因此被解雇,「这只是个无心之失,这种事时有发生。」

但这样的澄清,并没有完全打消行业和开发者的顾虑。

针对这一点,智能代理安全公司 Straiker 的 Jun Zhou 通过技术分析,梳理出 3 条因代码公开而从“理论可行”变为 “落地可执行”的攻击组合。

1. 基于压缩管道的上下文投毒

Claude Code 通过四阶段级联机制管理上下文压力:MCP 工具结果永不进行微压缩,读取类工具结果完全跳过配额计算,自动压缩提示词要求模型保留所有非工具结果的用户消息。

克隆仓库中 CLAUDE.md 文件内的恶意指令可躲过压缩,经摘要处理后被模型视为合法用户指令 ——模型并未被越狱,而是主动配合执行其认为合规的指令。

2. 基于 Shell 解析差异的沙箱绕过

bash 命令由三个独立解析器处理,各自存在边缘行为差异。源代码明确记录了一个已知漏洞:一个解析器将回车符视为单词分隔符,而 bash 本身并非如此。Alex Kim 的审核发现,部分校验器存在提前放行逻辑,会短路后续所有校验,代码中甚至明确标注过该模式曾被利用的历史。

3. 组合攻击:上下文投毒 + 沙箱绕过

上下文投毒诱导配合型模型构造安全校验器漏洞中的 bash 命令。防御方通常假设 “模型有恶意、用户是合规方”,而该攻击完全反转逻辑:模型是配合的,上下文被武器化,输出的命令看起来完全是合理开发者会批准的内容。

回头看这场风波,一切都始于一次偶然的发现,源于一个微小的人为失误。没有高明的攻击,没有精密的漏洞利用,却引发了 AI 圈的大地震,核心原因在于,Anthropic 在快速迭代产品的过程中,忽略了发布流程的基础校验。

Chaofan Shou 的发现,不仅揭开了一场安全隐患,更给整个 AI 行业敲响了警钟:模型升级、功能增加固然重要,但基础的工程流程稳固,才是产品安全的底线。

很多时候,真正的风险,从来都不是来自复杂的技术环节,而是藏在那些最基础、最容易被忽视的细节里——而这,也是这场源码泄露事件,留给整个行业最深刻的启示。

参考:

https://ccunpacked.dev/

https://venturebeat.com/security/claude-code-512000-line-source-leak-attack-paths-audit-security-leaders

https://x.com/Fried_rice/status/2038894956459290963

https://scf.so/