10月31日凌晨,OpenAI发布了名为Aardvark的安全研究智能体,标志着AI正式进军网络安全攻防战的最前线。

这款智能体由GPT-5模型驱动,它不仅能像人类专家一样识别和修复软件漏洞,更能实现全年无休的漏洞狩猎,从代码分析到补丁生成的全程均可自主完成。

作为面向现代软件开发环境设计的可扩展防御工具,Aardvark正在OpenAI内部和外部合作方的代码库中进行全面测试。OpenAI报告称,Aardvark在识别已知漏洞和合成漏洞方面表现突出,早期部署阶段已发现多个此前未被检测出的安全问题。

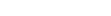

四层防御体系:从威胁建模到自动修复

Aardvark 作为智能体系统,能够持续监控和分析源代码仓库。与传统依赖模糊测试或软件成分分析的工具不同,它借助大语言模型的推理能力与工具调用功能,深入理解代码行为并识别潜在漏洞。

该系统通过阅读代码、执行语义分析、编写并运行测试用例,以及调用各类诊断工具,完整复现了安全研究员的系统化工作流程。

(图:Aardvark 的工作原理)

其运行机制遵循精心设计的四阶段流程:

威胁建模:通过全面分析代码库,生成反映软件安全目标与架构设计的威胁模型;

代码级扫描:在代码提交环节,对比代码变更内容与仓库中的威胁模型,识别潜在安全风险;

验证沙盒:在隔离环境中验证已识别漏洞的可利用性,降低漏洞检测的误报率;

自动修补:集成OpenAI Codex生成修复补丁,并通过拉取请求(pull requests)提交给开发者审核。

Aardvark深度集成GitHub、Codex及主流开发流程,提供持续且非侵入式的安全扫描服务。所有分析结果均支持人工审计,并配备清晰的注释说明,确保整个分析过程完整可复现。

实战表现惊艳,准确率超九成

据OpenAI透露,Aardvark已在OpenAI内部代码库和精选合作伙伴的系统中运行数月。在植入已知漏洞和合成漏洞的 “黄金” 代码库基准测试中,Aardvark成功识别出92%的问题。

此外,该智能体还在真实开源项目中发现了多个关键问题,其中包括十个获得 CVE 编号的高危安全漏洞。所有发现均按照最新的协调披露政策进行负责任的披露。

在实践过程中,Aardvark还发现了超越传统安全缺陷范畴的复杂错误,包括逻辑错误、不完整修复问题和隐私风险,显示出其在安全特定场景之外的更广泛适用性。

OpenAI的智能体战略初现端倪

Aardvark的发布绝非孤立事件,而是OpenAI精心布局的智能体产品矩阵中的关键一环。值得注意的是,这已是OpenAI近期发布的第三款智能体系统。

2025年5月,OpenAI发布了Codex智能体,这是一款基于 GPT-5 变体开发的 AI 编程助手;同年 7 月,OpenAI又推出了ChatGPT智能体,该智能体具备控制虚拟计算机和浏览器、创建及编辑办公文件的能力。

这一系列动作清晰表明,OpenAI正从 “通用大模型” 向 “垂直领域智能体” 全面转型。

选择网络安全领域作为突破口,也凸显了OpenAI的战略眼光。仅 2024 年一年,全球就有超过 4 万个 CVE 漏洞被曝光;而OpenAI内部数据显示,1.2%的代码提交会引入错误。这种行业现状催生了对 “防御优先” 型AI工具的迫切需求。

Aardvark的定位精准契合了这一市场痛点:它并非传统的事后扫描工具,而是深度集成到开发流程中的主动防御体系。

人机协同:安全团队的力量倍增器

Aardvark标志着OpenAI通过智能体技术进军自动化安全研究领域的关键一步。该平台将GPT-5的语言理解能力、Codex 驱动的补丁生成机制与验证沙箱环境深度融合,为面临日益复杂安全威胁的现代软件开发团队提供了一套完整的解决方案。

虽然Aardvark目前仍处于限定测试阶段,但初期性能数据已展现出可观的应用前景。若能在规模化部署中验证其有效性,Aardvark有望引领企业在持续集成 / 持续部署(CI/CD)环境中安全防护模式的重大变革。

对网络安全团队而言,Aardvark将成为一个重要的能力放大器。其自动化验证流程与可审计的修补方案,将显著缓解安全团队的 “警报疲劳” 问题,使有限的人力资源能够聚焦于更具战略价值的安全决策工作。

对于 AI 工程师来说,Aardvark在快速迭代的开发周期中展现出独特价值,能够精准识别因逻辑缺陷或修补不完整而导致的潜在错误。

对部署分布式AI系统的团队来说,Aardvark的沙箱验证机制与持续反馈循环,与基于CI/CD的机器学习运维体系高度契合;其与GitHub工作流的深度整合,使其成为现代AI运维技术栈的理想补充。

从行业实践维度看,Aardvark象征着安全运维模式的范式转移。这种创新架构预示着一个全新的人机协作时代:安全防御专家将突破传统的人力规模限制,通过与智能体的深度协同实现能力跃升。